También puede llamarse Firewall de aplicaciones o de Nueva Generación

Los firewalls de capa 7 realizan funciones a nivel de aplicación. Esto significa que podrán realizar funciones en los protocolos de red superior al de los de capa 4 y 3.

Estos tipos de firewalls surgieron para revolucionar la seguridad de la red, tal y como la conocíamos hasta ahora. Los firewalls tradicionales se limitan a la inspección de paquetes por estado y a reglas de control de acceso, pero a medida que los hackers se hacen más sofisticados, las amenazas son más avanzadas, por lo tanto, este sistema ha dejado de ser eficaz. Con el fin de proteger un negocio de amenazas en constante evolución, el Firewall de Nueva Generación debe ser capaz de ofrecer un nivel más profundo de seguridad de red.

La clave es garantizar la inspección de todos los bytes de cada paquete, pero esto se debe conseguir manteniendo el rendimiento elevado y la baja latencia para que las redes con mucho tráfico sigan funcionando de forma óptima, además de combatir amenazas de forma eficaz y abordar problemas de productividad cada vez más urgentes.

Las empresas requieren un nivel más profundo de seguridad y control, lo que ofrece este tipo de Firewall. A continuación, detallamos algunas de las principales características:

Los cibercriminales suelen intentar esquivar las IPS utilizando algoritmos complejos que evitan la detección.

La popularidad de las aplicaciones basadas en acceso de red se ha disparado en los diez últimos años, lo que ha complicado a los administradores la tarea de supervisar la actividad de los usuarios y el uso del tráfico por parte de las aplicaciones.

Cada hora se desarrollan nuevas variantes de malware. Mantenerse informado de todas esas amenazas gracias a la protección contra malware, basada en red que utiliza una base de datos en la nube que se actualiza constantemente, es fundamental para bloquear las nuevas amenazas que aparezcan.

Es decir, un Firewall de Capa 7 tiene la capacidad de analizar y proteger tu servidor o cloud de mucha más variedad de ataques por su capacidad de análisis y potencia. A destacar:

Es la capacidad que tiene SWPanel de activar y gestionar varias capas de Firewall de capa 3, 4 y de Capa 7 que filtra el tráfico entrante y saliente de tu servidor o cloud para así garantizar la protección total frente ataques, o incluso, garantizar la protección de tu servidor o cloud para que no sea el atacante.

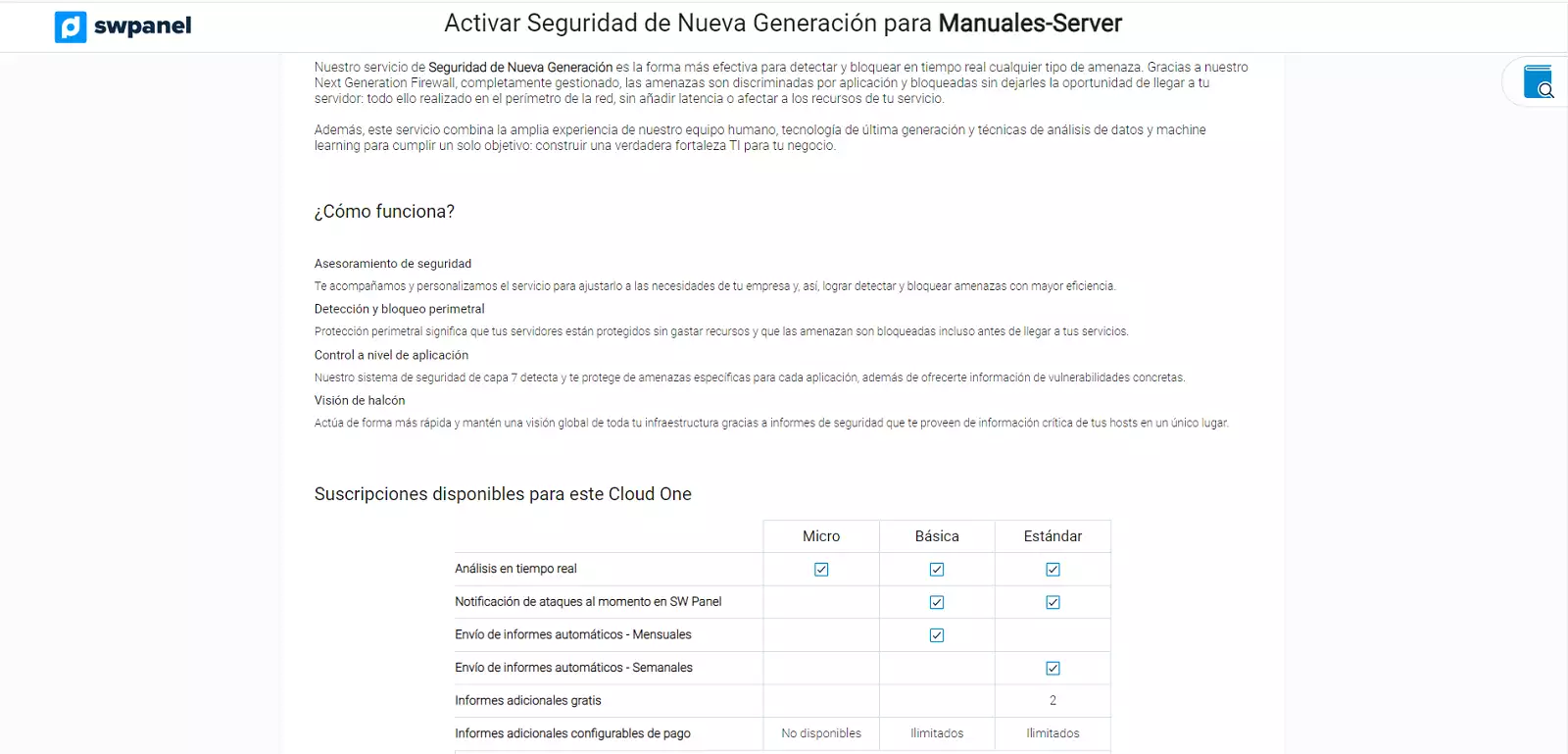

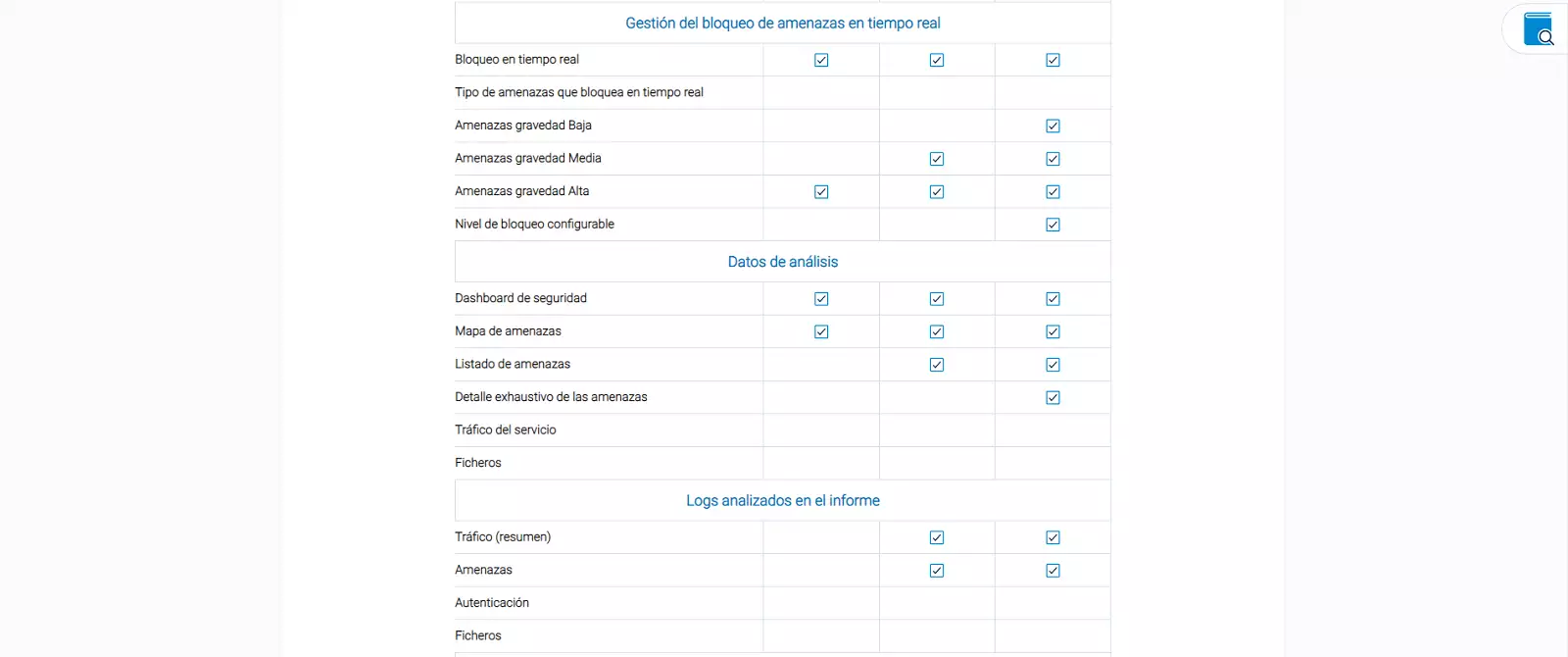

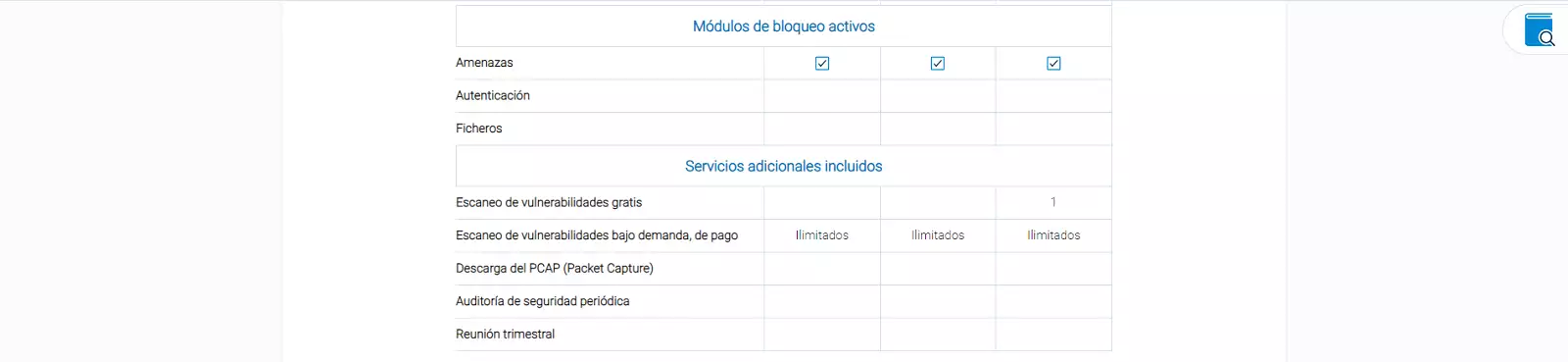

Ten en cuenta que existen distintos niveles de servicio de seguridad de nueva generación, cada uno con unas capacidades/propiedades distintas. Puedes seleccionar la que más se adapte a tus necesidades.

Sácale el máximo partido a tu proyecto con el Cloud que tiene los discos más rápidos y CPU de alto rendimiento.

Sí.

Muchas veces al hablar de Firewall o de protección, nos centramos en el tráfico de entrada. Soluciones como CloudFlare, Incapsula o aplicaciones WAF, se basan únicamente en el análisis y filtrado del tráfico que recibe tu servidor o cloud.

Pero, ¿Qué pasa con el tráfico que mi servidor envía? ¿Puede ser nocivo ?

Sí, tu servidor puede estar comprometido o tener virus o malware instalado en su interior y pasar a formar parte de una red zombi o ser controlado remotamente. Es en estos casos, que los filtrados tradicionales externos como CloudFlare, Incapsula y muchos otros, no nos sirven de nada.

Sí.

Con la Seguridad de Nueva Generación de SWPanel y SW Hosting. Cuando filtramos tráfico, lo hacemos en las dos direcciones: el tráfico de entrada y el de salida.

Podemos protegerte frente a los ataques y evitar que seas el atacante. Muchas veces, para la reputación de una empresa, es peor ser el atacante que sufrir los ataques.

Esta es la gran virtud de la seguridad de Nueva Generación de SWPanel, protege en ambas direcciones.

Todos los informes, listados, análisis y estadísticas que te ofrece la seguridad de nueva generación, dispondrán del análisis del tráfico recibido y enviado.

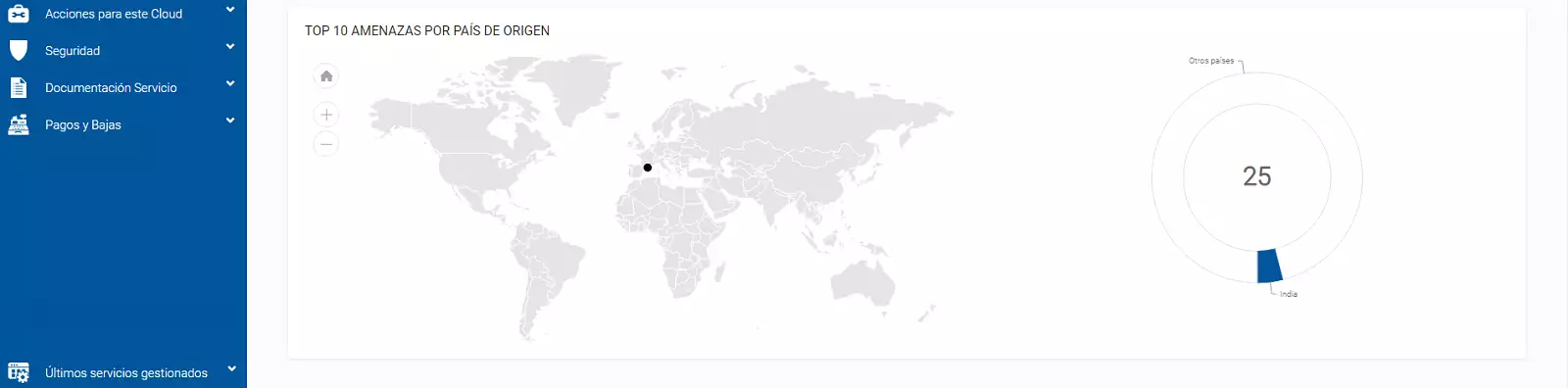

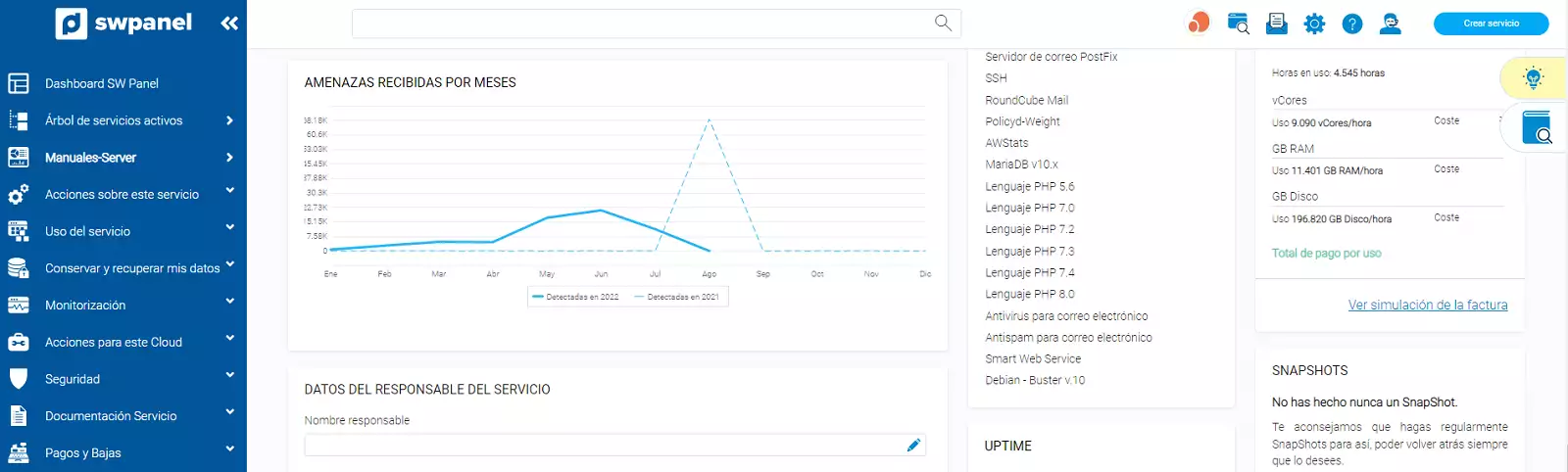

En todo momento, sabrás si estás siendo atacado o estás atacando. Además, todo ello con el análisis país a país y con una visión a nivel mundial de la distribución geográfica de tus ataques.

Sácale el máximo partido a tu proyecto con el Cloud que tiene los discos más rápidos y CPU de alto rendimiento.

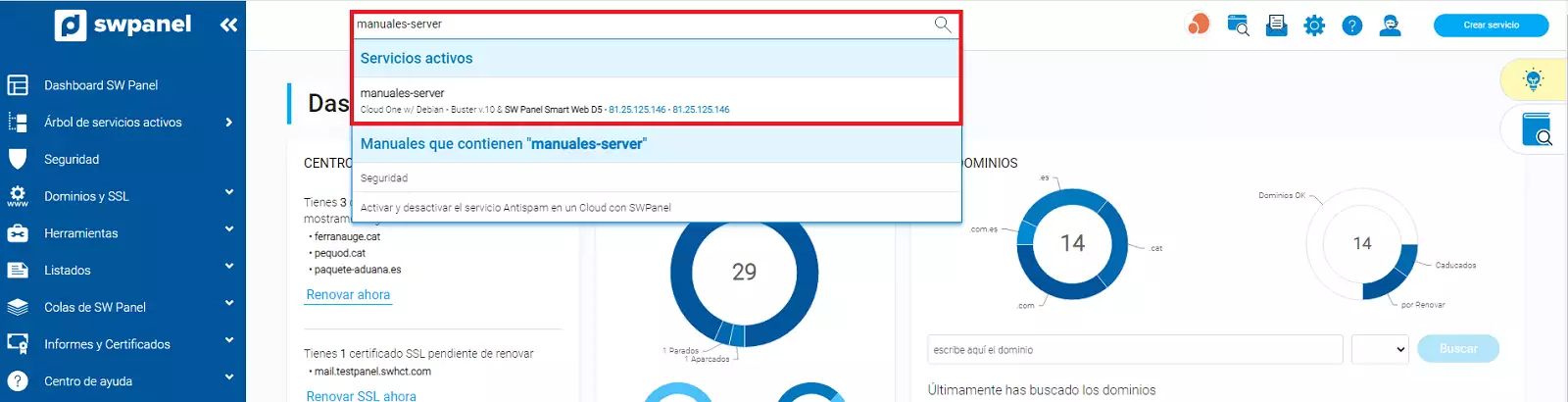

El primer paso será elegir el Cloud o servidor en el que desees activar la Seguridad de Nueva Generación

Introduce el nombre de tu servidor en el buscador superior de tu SWPanel y selecciónalo.

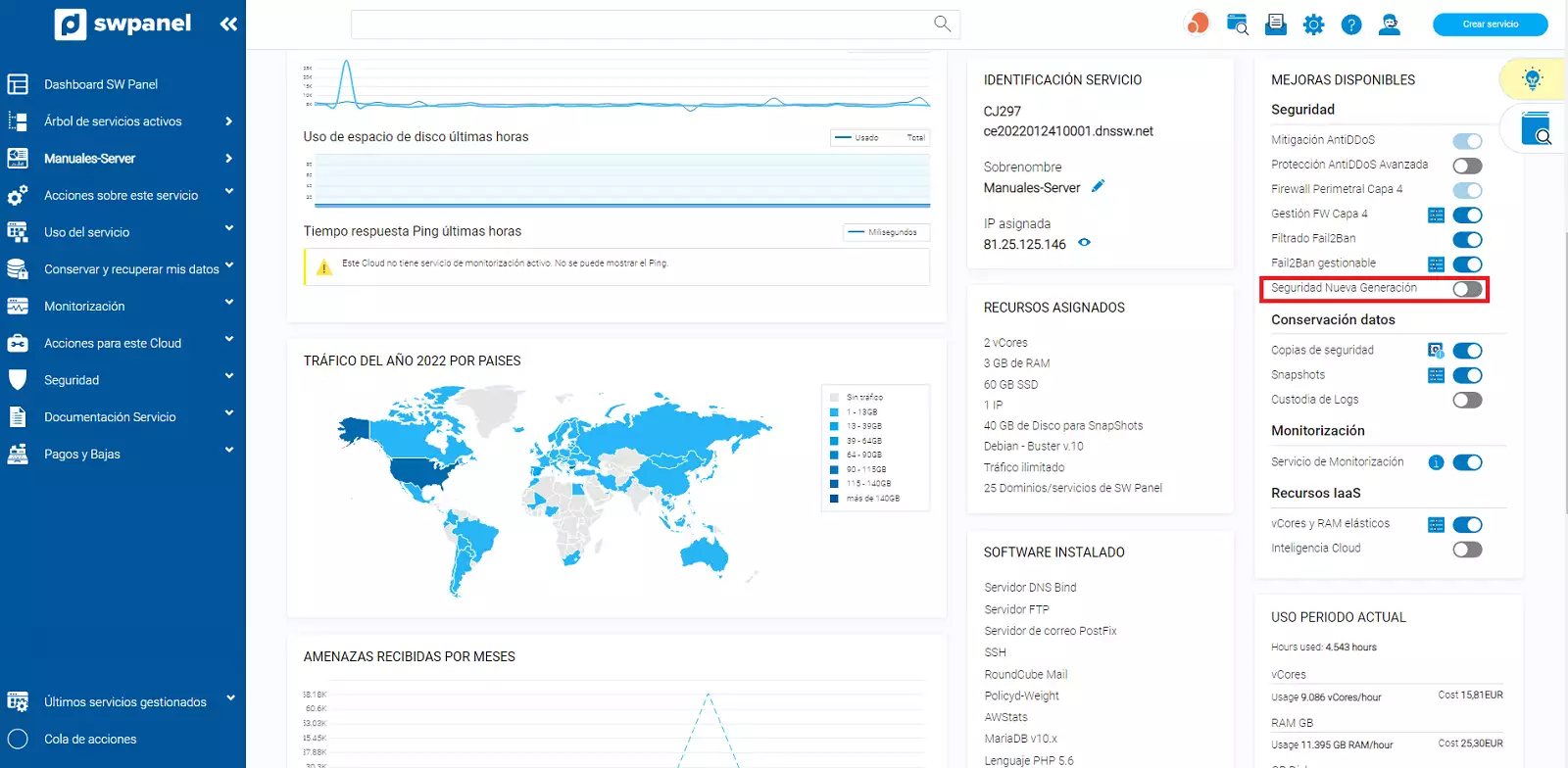

Una vez seleccionado, SWPanel te mostrará el Dashboard de este servicio.

En el Dashboard, encontrarás el cuadro de “Mejoras Disponibles” y en él encontrarás la opción de Seguridad de Nueva Generación y un botón situado a la derecha para activarla o desactivarla.

Mueve el botón hacia la derecha para activarla.

Una vez hayas pulsado, accederás a la pantalla de configuración y activación de la Seguridad de Nueva Generación.

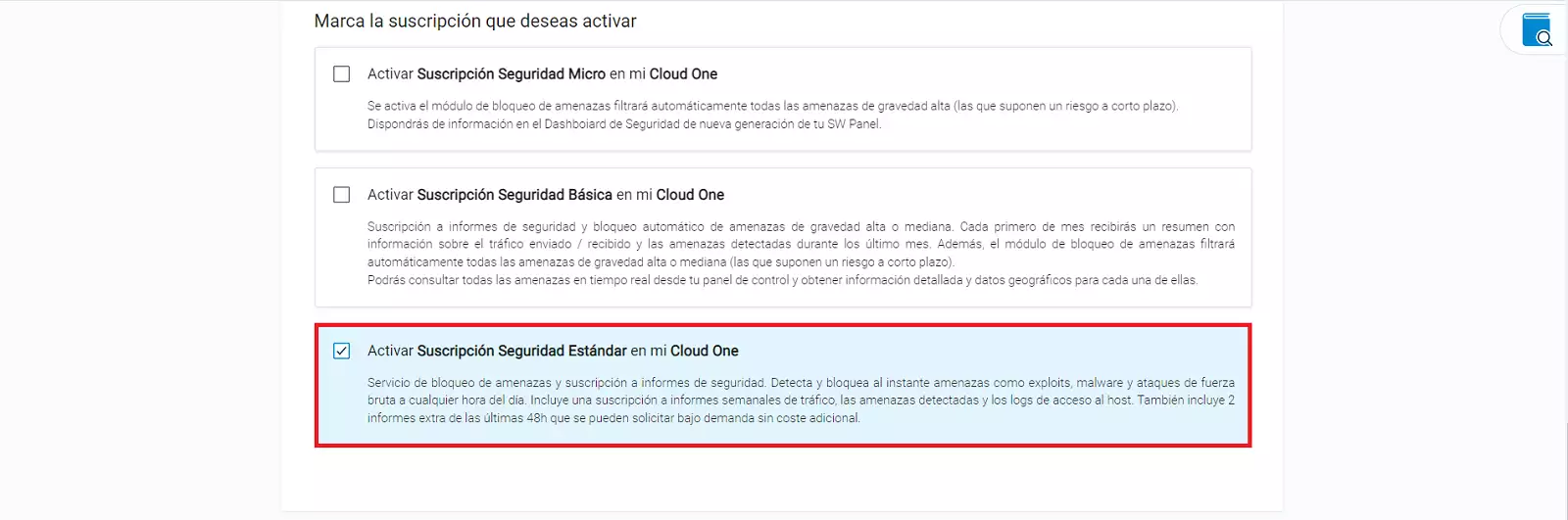

En esta pantalla se te muestra un cuadro con las suscripciones disponibles en la Seguridad de Nueva Generación y cada uno de los detalles y características de cada suscripción.

Estudia y analiza qué suscripción es la que más se ajusta a tus necesidades antes de activarla.

Una vez lo hayas decidido, marca el “checkbox” correspondiente para activar esta suscripción y confirma la activación pulsando sobre el botón inferior Activar Ahora.

Así de simple, en unos segundos ya estará activado y ahora el Dashboard del servicio te mostrará el interruptor en verde conforme ya lo tienes activado.

Sácale el máximo partido a tu proyecto con el Cloud que tiene los discos más rápidos y CPU de alto rendimiento.

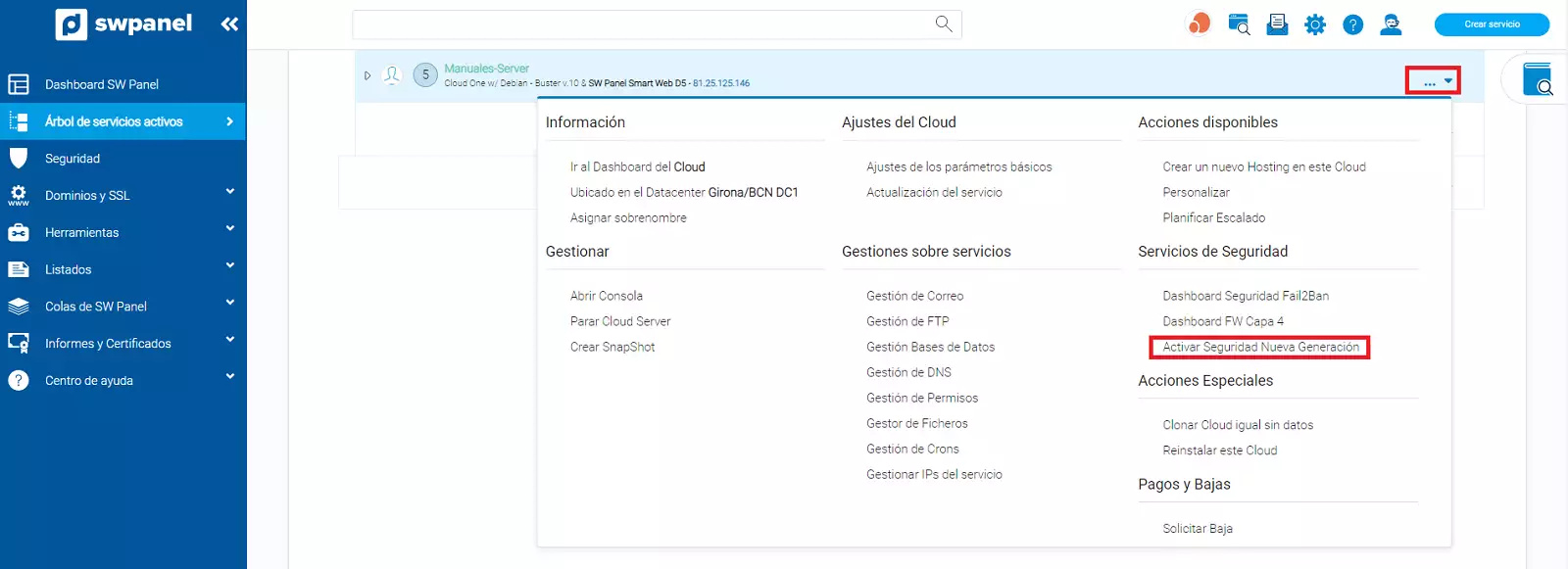

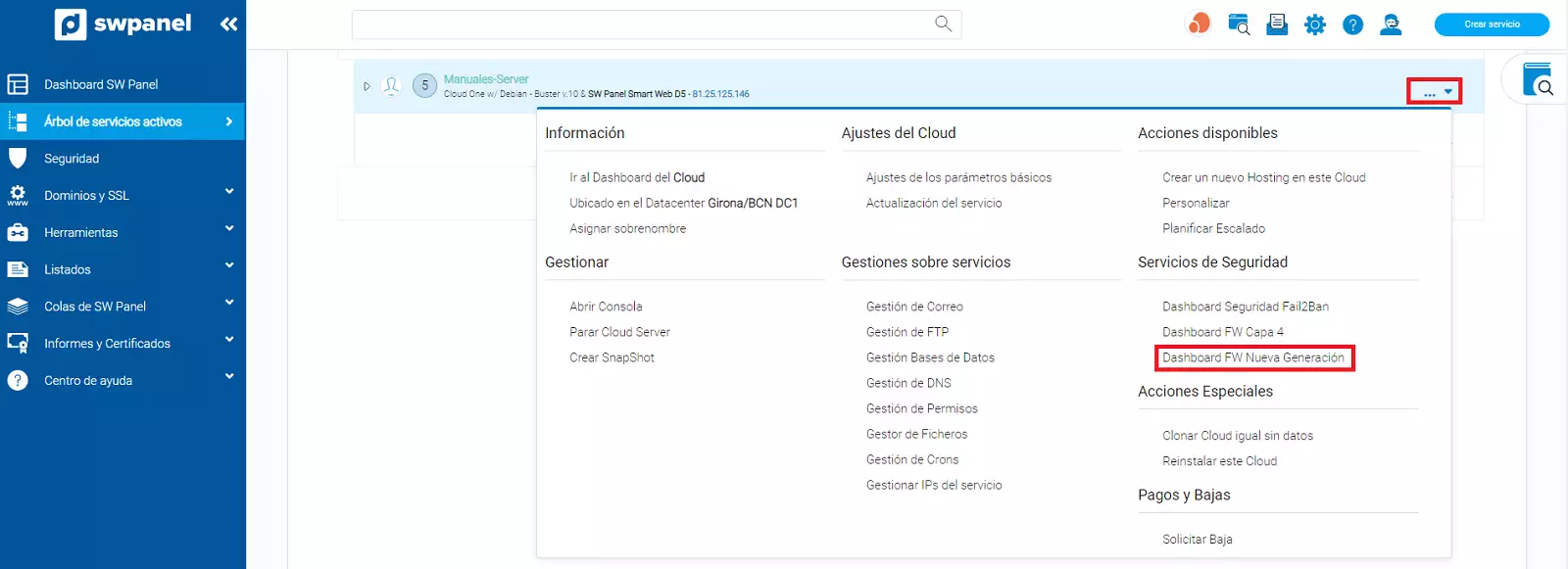

Busca el Cloud o servidor al que deseas activar la Seguridad de Nueva Generación y pulsa para abrir el menú Gestionar

Dentro del menú encontrarás el apartado Servicios de Seguridad, pulsa sobre la opción Activar Seguridad de Nueva Generación

En esta pantalla se te muestra un cuadro con las suscripciones disponibles en la Seguridad de Nueva Generación y cada uno de los detalles y características de cada suscripción.

Estudia y analiza qué suscripción es la que más se ajusta a tus necesidades antes de activarla.

Una vez lo hayas decidido, marca el “checkbox” correspondiente para activar esta suscripción y confirma la activación pulsando sobre el botón inferior Activar Ahora.

Así de simple, en unos segundos ya estará activada, y ahora el Dashboard del servicio te mostrará el interruptor en verde conforme ya la tienes activada.

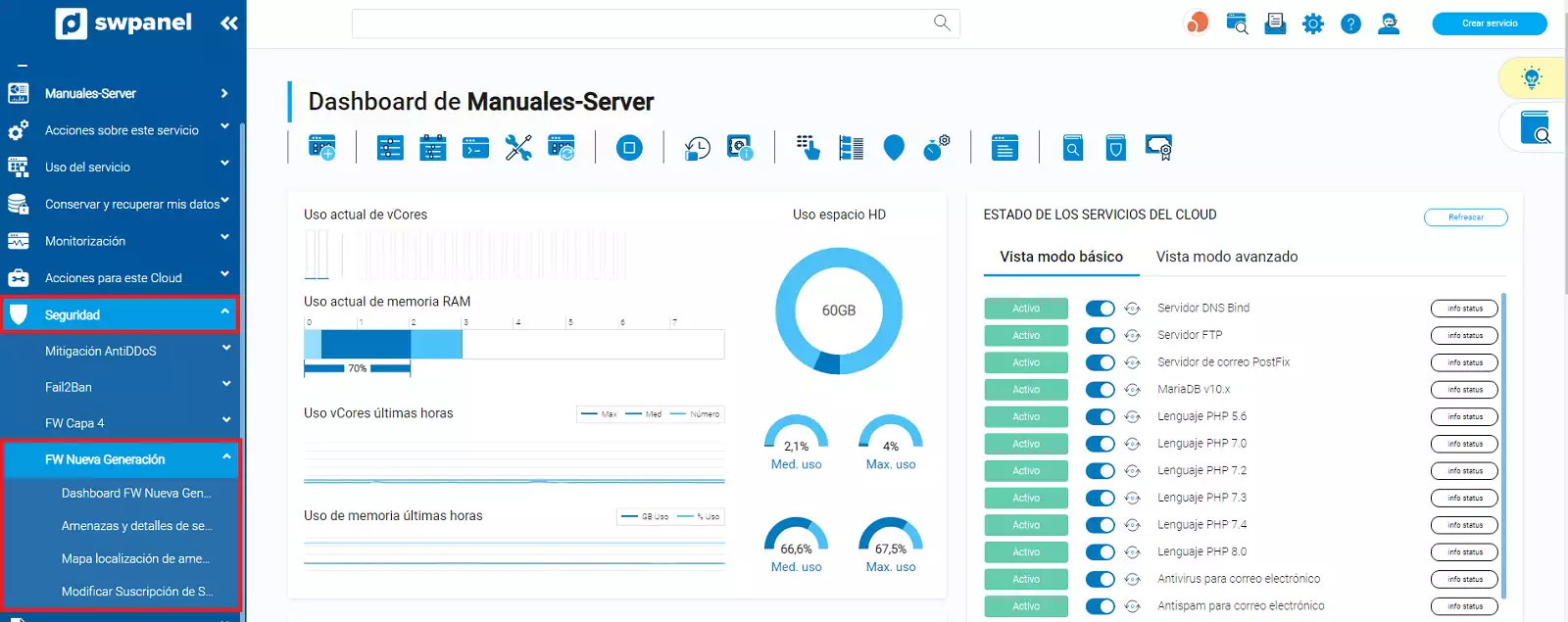

Una vez activada la seguridad de nueva generación, en el apartado Seguridad que encontrarás en el lateral izquierdo del Dashboard del servidor sobre el que has activado la seguridad, aparecerá el menú FW Nueva Generación y sus diferentes apartados.

También, en el árbol de Servicios, los servicios con la Seguridad de Nueva Generación activada, aparecen con un icono en forma de escudo en la parte izquierda del nombre del servicio y en el menú Gestionar, dentro del apartado de Servicios de Seguridad, nos aparecerá una nueva opción Seguridad de Nueva Generación que al pulsarla nos llevará al apartado de Seguridad de Nueva Generación de este servicio.

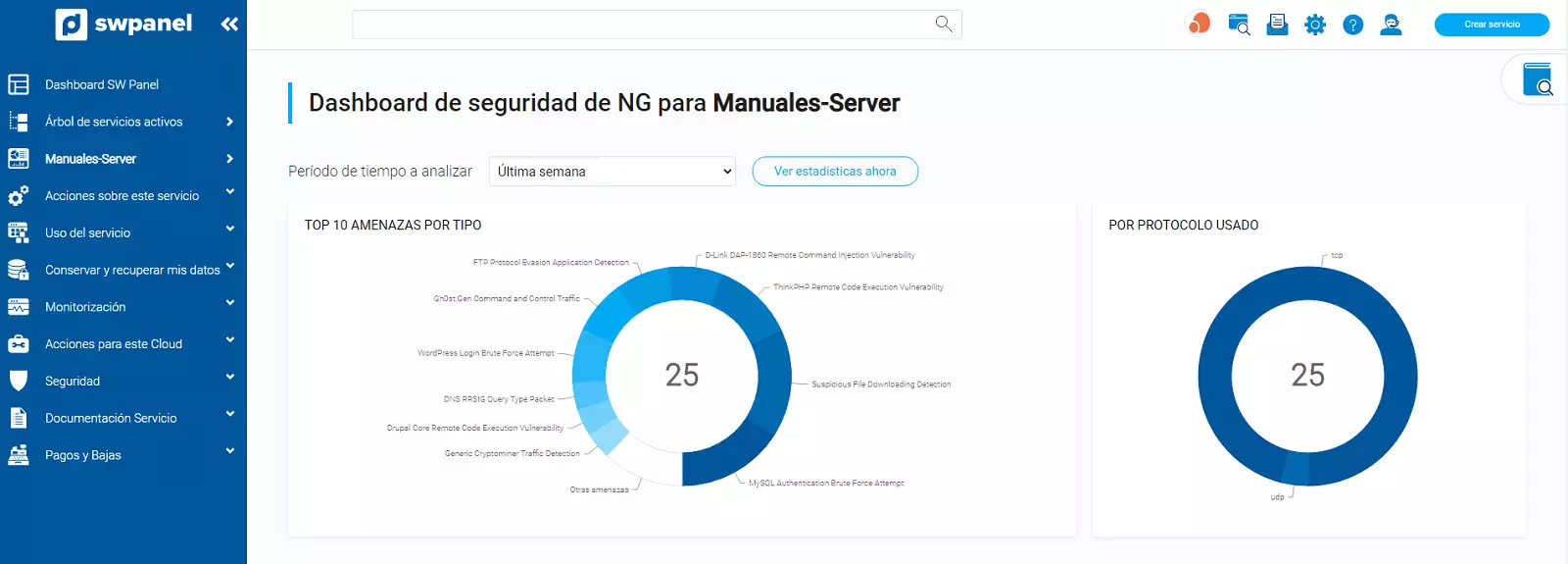

Este Dashboard nos muestra un resumen de todo lo que se está detectando en el tráfico de salida y entrada de tu servidor o cloud y las acciones que se están tomando como medida de control.

También, encontrarás un mapa de la geolocalización de los orígenes de los ataques o los destinos de tus ataques, en caso de ser tu servidor o cloud el atacante.

En la parte superior encontrarás un desplegable que te permitirá analizar el periodo que desees. Selecciona o indica el período y el Dashboard se cargará de nuevo con los datos relativos a ese periodo.

Cuando actives la Seguridad de Nueva Generación en tu Dashboard principal de SWPanel, aparecerá un nuevo cuadro con el resumen de las amenazas por meses que está tratando la seguridad de nueva generación en tus servicios.

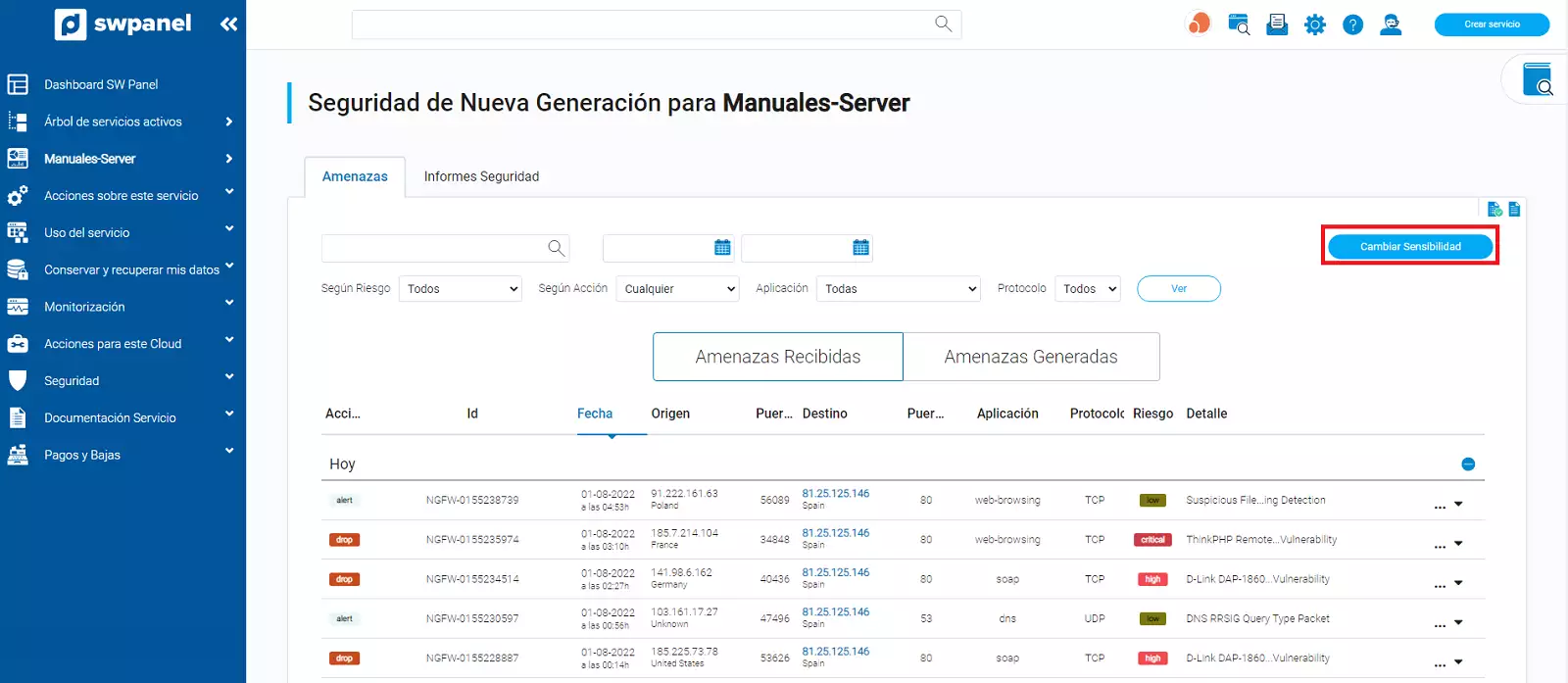

El listado de amenaza te mostrará todas las amenazas detectadas por los Firewalls de Capa 7 y las acciones que se han realizado sobre ella.

Existen siempre 2 posibles acciones a realizar:

Se ha bloqueado esta amenaza y se ha protegido el servicio

Esta amenaza se ha dejado pasar por considerarse no perjudicial.

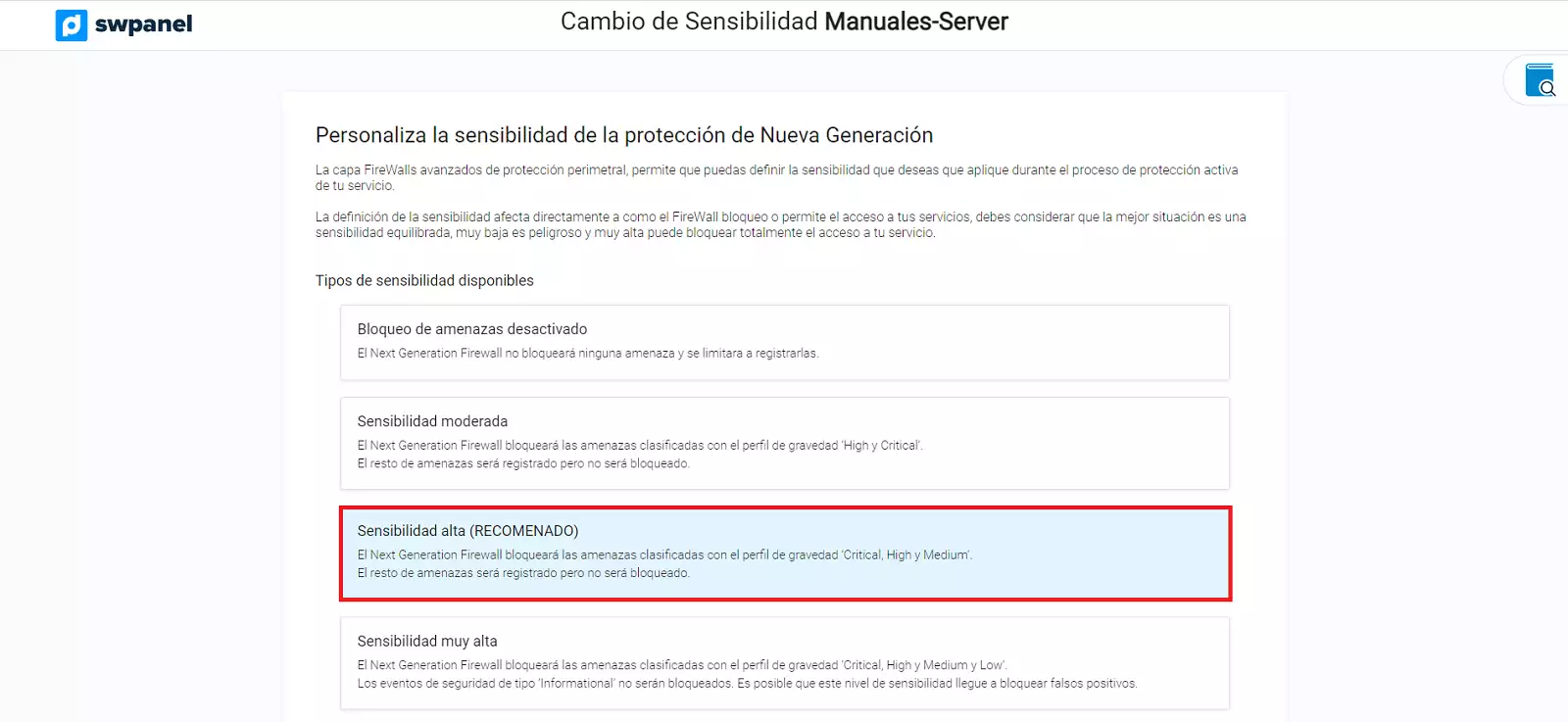

Las acciones que se realizarán y el rigor o la dureza en el análisis de las mismas se pueden configurar mediante el botón Cambiar Sensibilidad.

Podrás definir entre 4 tipos de sensibilidades distintas y ajustar cómo deseas que el Firewall analice las vulnerabilidades.

Simplemente, debes marcar el cuadro del tipo de sensibilidad que desees y aceptar el cambio de la misma. Una vez hecho, el Firewall se ajustará automáticamente a la sensibilidad que le has marcado como patrón de trabajo.

Para facilitar la búsqueda de una amenaza en concreto, dispones de diferentes filtros en el listado e incluido un buscador de texto y por fechas que te permitirán ajustar al máximo la búsqueda que desees realizar.

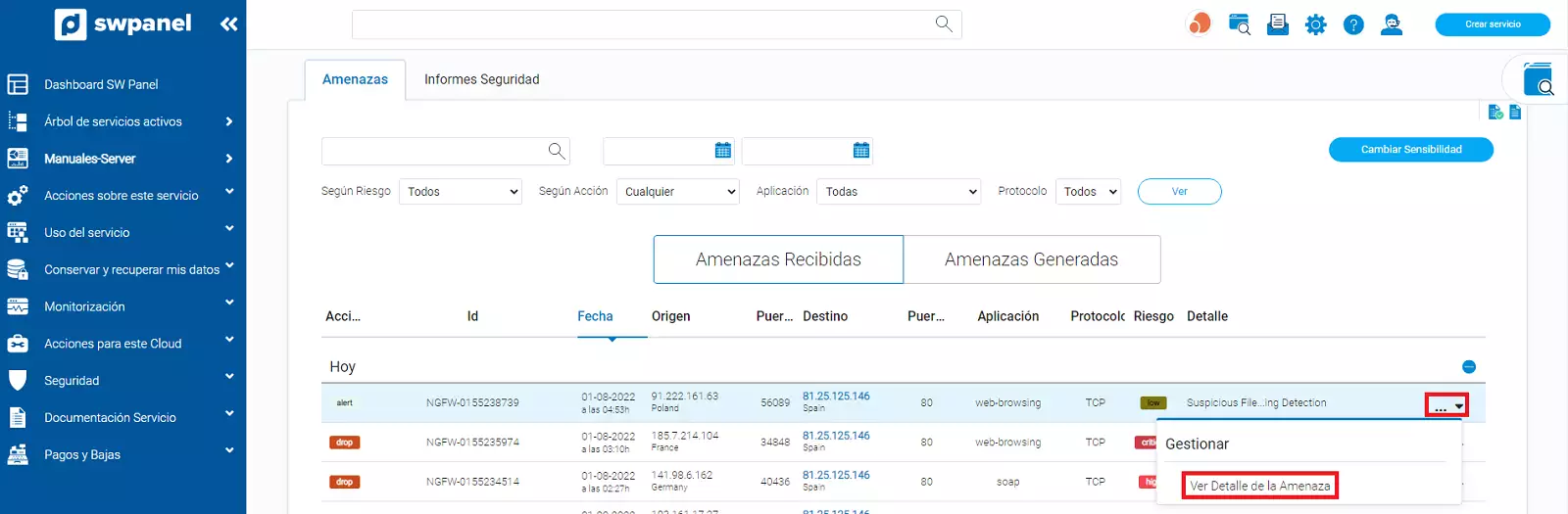

En función del tipo de suscripción de seguridad de Nueva Generación que tengas en tu servicio, el menú gestionar te mostrará más o menos opciones.

Principalmente, debes usarlo para poder conocer con detalle la amenaza que se ha tratado, para ello utiliza la opción Ver detalle de la amenaza

Esta opción te mostrará todos los detalles que se han podido saber de la amenaza que hayas seleccionado.

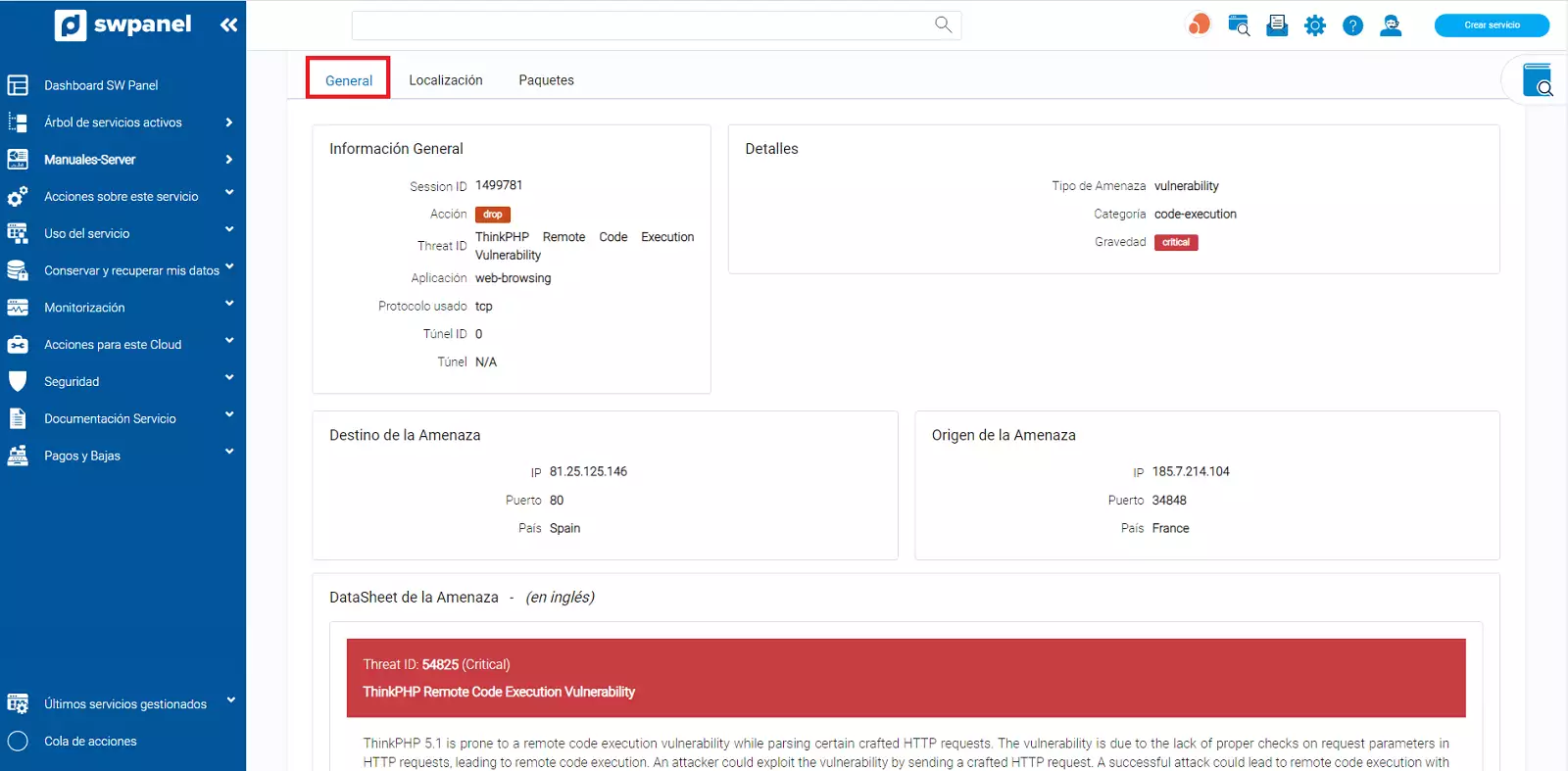

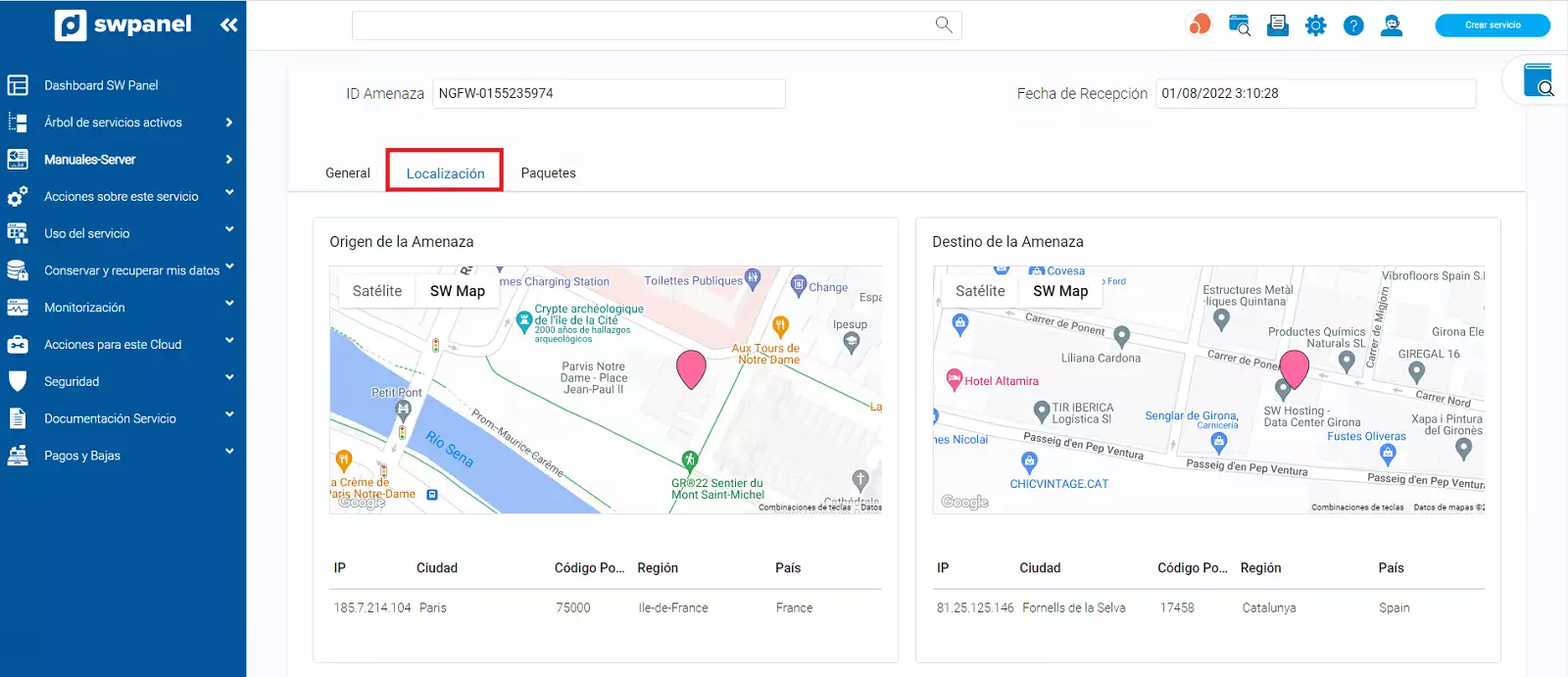

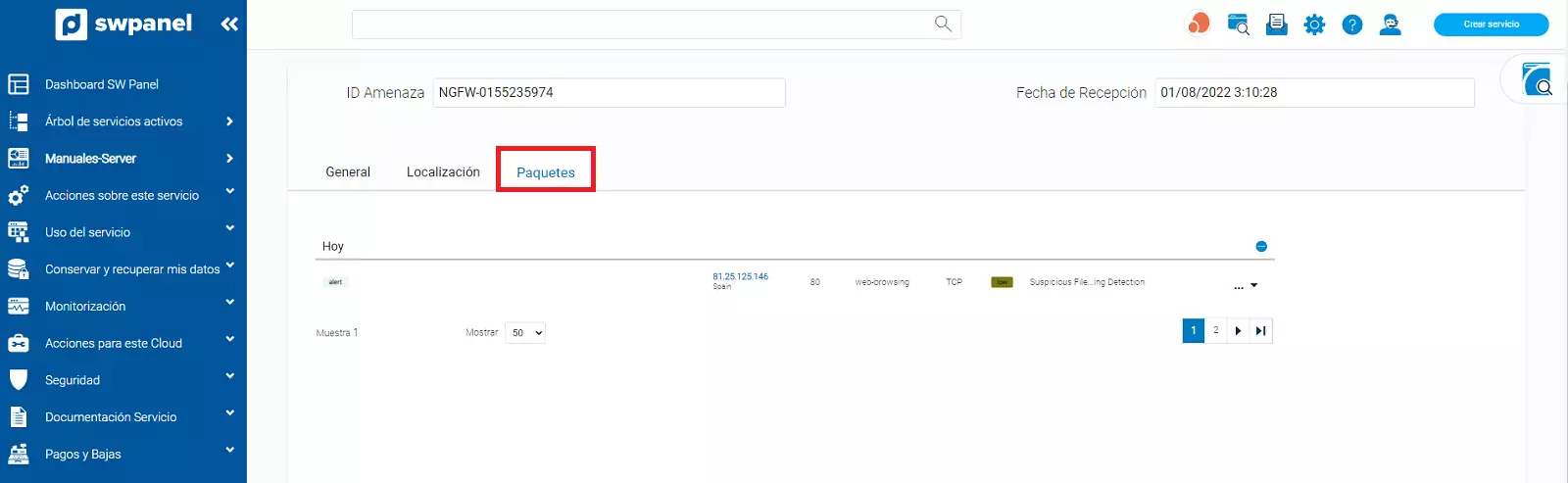

La información se muestra clasificada en 3 pestañas que son:

Información general de la amenaza, detalles de la misma, así como origen y destino.

En caso de ser una amenaza identificada y clasificada globalmente, aparecerá el DataSheet (en inglés) de la misma, el cual se obtiene a través del CVE de la amenaza.

Se muestra en un mapa la localización que se ha podido determinar de la IP de origen y destino de la amenaza.

Si se han identificado paquetes de tráfico concretos de esta amenaza, estos se detallan en esta pestaña a modo de listado

Puedes programar informes automatizados para escanear las posibles vulnerabilidades de tu Cloud.

Para ello entra en la pestaña Informes de Seguridad que está al lado derecho de Amenazas y verás un listado donde se te mostrarán todos los informes que hayas creado. En la esquina derecha, habrá un botón azul que te permitirá crear nuevos informes:

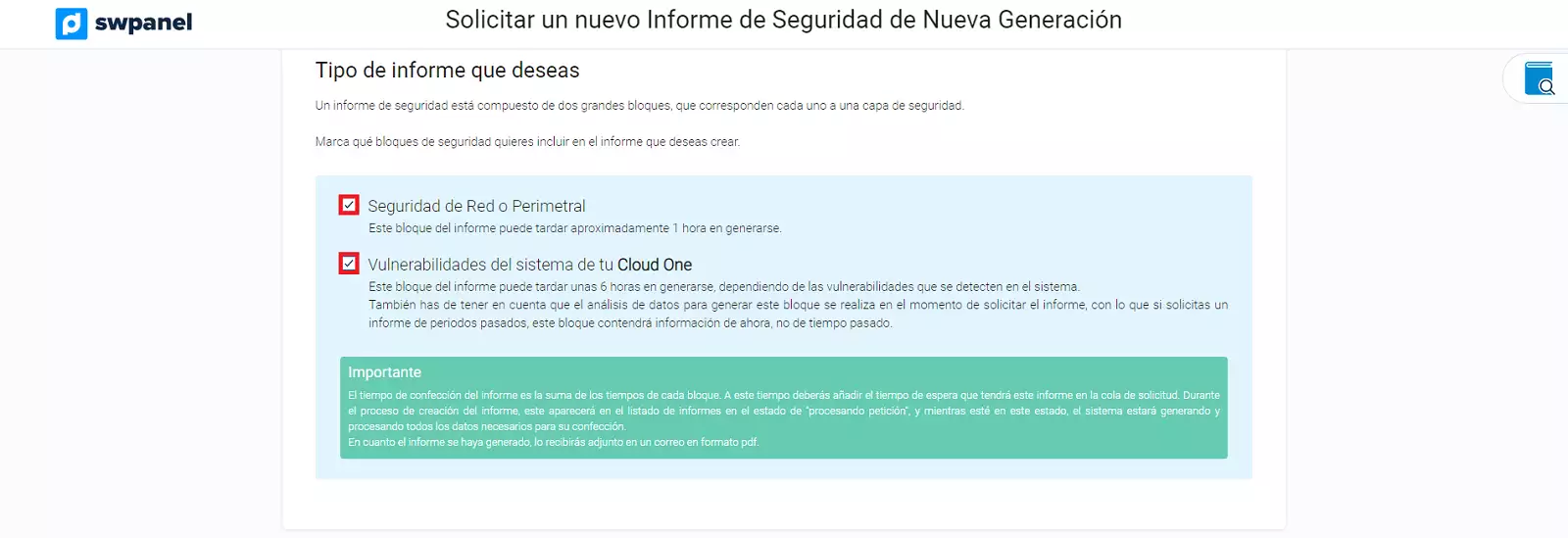

La pantalla que aparecerá, estará dividida en 3 bloques:

Hay dos tipos de informes disponibles, el de Seguridad de red o Perimetral y el de Vulnerabilidades del sistema de tu Cloud One

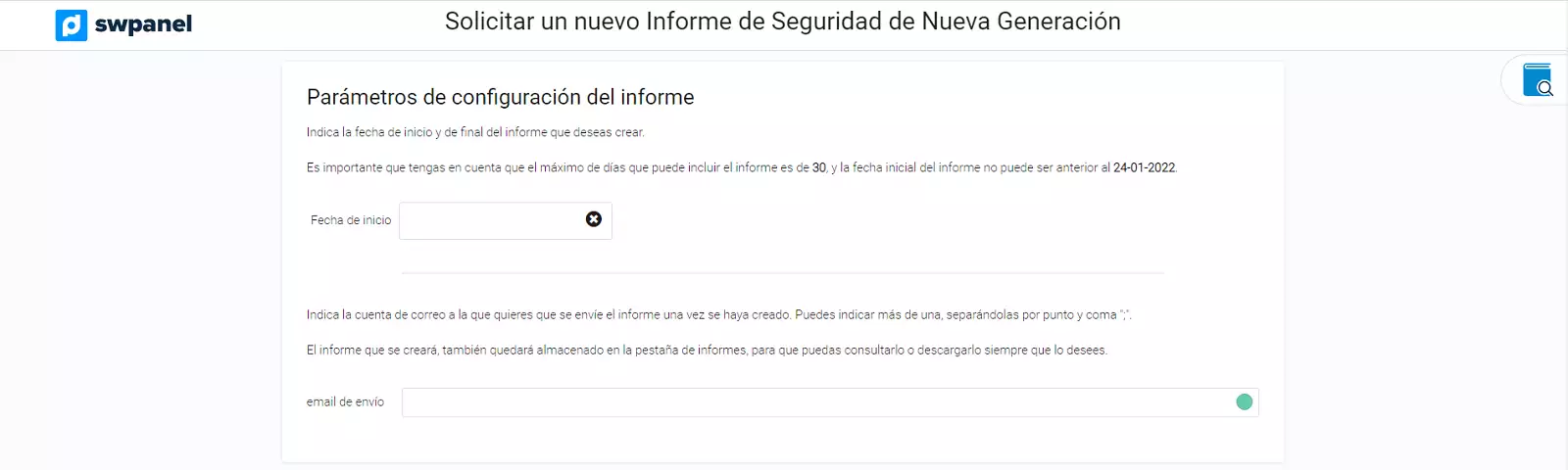

En el escaneo se tiene que definir qué días quieres escanear, eligiendo un día inicial y un día final, el propio panel te hará un recuento de los días totales que escanearás.

Hay que tener en cuenta que solo se puede escanear un máximo de 30 días, además la fecha inicial no puede ser anterior al 10-01-2020:

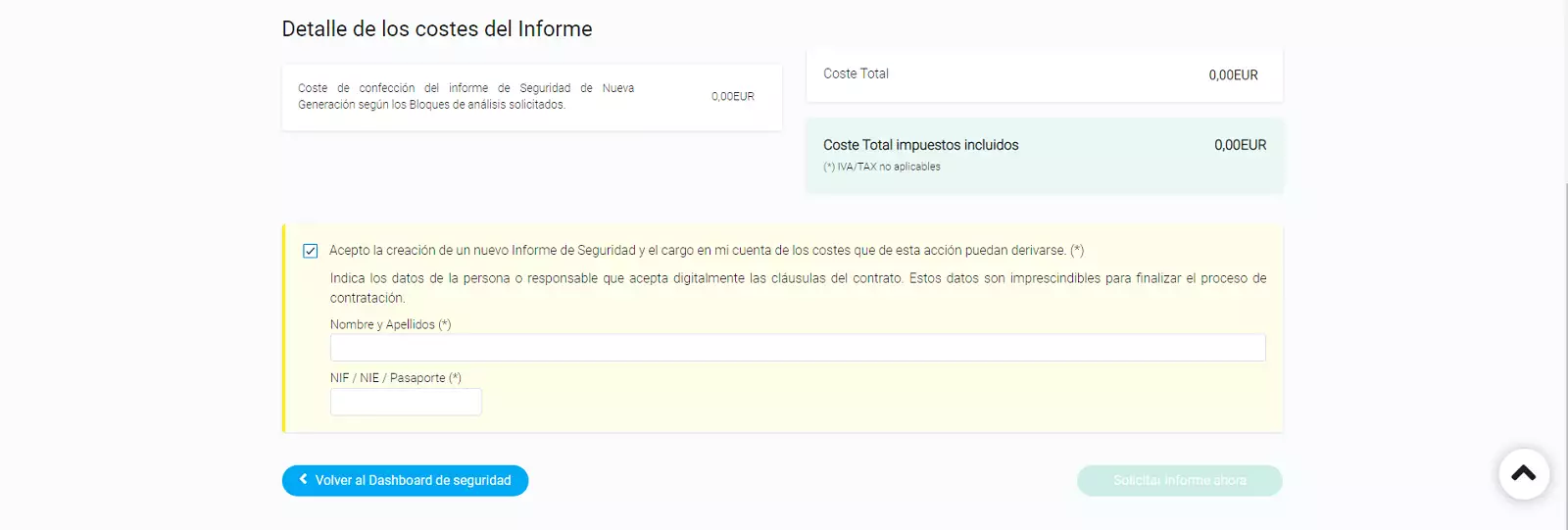

El último apartado especificará los costes del Informe.

Sácale el máximo partido a tu proyecto con el Cloud que tiene los discos más rápidos y CPU de alto rendimiento.